在 Azure 中运行时使用自定义范围时 DefaultAzureCredential().GetTokenAsync 失败

Dan*_*Dan 6 .net c# authentication azure azure-active-directory

我正在尝试在 Azure AD 中进行服务到服务身份验证。当两个服务(webapps)针对 Azure AD 应用程序注册在本地运行时,我可以正常工作。但是,当 Web 应用程序在 Azure 中运行时(针对相同的 Azure AD 应用程序注册),它不起作用。

我创建了两个 Azure 应用服务 web 应用程序(它们是 ASP.NET Core Web API 项目) - 一个充当客户端,另一个充当服务器。损坏的部分是客户端 Web 应用程序,它从 AzureAD 请求访问令牌。仅当请求具有自定义范围的令牌时,它才会中断。不过,这个相同的“自定义范围”令牌请求在本地 Web 应用程序中工作得很好。

在Azure中,我创建了一个“应用程序注册”,并为其指定了一个名为“bob”的自定义范围...

在客户端 ASP.NET Core webapi 应用程序中,我添加了Azure.Identitynuget 包,并且得到了这样的令牌...

var tokenRequestContext = new TokenRequestContext(new[] {scope});

token = await new DefaultAzureCredential().GetTokenAsync(tokenRequestContext, cancellationToken);

(其中范围变量与上面屏幕截图中的名称匹配)

在本地,这工作正常并返回一个令牌。

在Azure中,我得到这个异常:

Azure.Identity.AuthenticationFailedException: DefaultAzureCredential failed to retrieve a token from the included credentials.

- ClientSecretCredential authentication failed: AADSTS70011: The provided request must include a 'scope' input parameter. The provided value for the input parameter 'scope' is not valid. The scope api://<guid>/bob is not valid.

(我已从该片段中删除了 GUID)

在本地和 Azure 中运行此程序时,我将AZURE_CLIENT_ID、AZURE_CLIENT_SECRET、AZURE_TENANT_ID环境变量设置为相同的值。我不明白为什么它在本地的工作方式与在 Azure 中的工作方式不同,因为这些环境变量是相同的。

请注意,我的目的是使用托管服务标识而不是设置这些环境变量。但目前,通过在本地和 Azure 中使用这些环境变量 - 两者都应该使用相同的“ClientSecretCredential”身份验证 - 所以我期望得到相同的结果。

答案有两部分:

Azure.Identity目前仅适用于使用新 Azure.* 客户端库的本机 Azure 服务 SDK 。在您的情况下,您尝试将其用于具有自定义范围的自定义 Web 应用程序身份验证,但该范围不受官方支持或记录。对于常规身份验证流程(例如本例中的客户端凭据授予),您应该仍然使用MSAL,或者为了更轻松地与 asp.net core 应用程序集成,Microsoft Identity Web。

注意:特别是对于客户端凭据流,它仅允许.default范围。有一个开放的UserVoice和另一个线程用于解决方法。

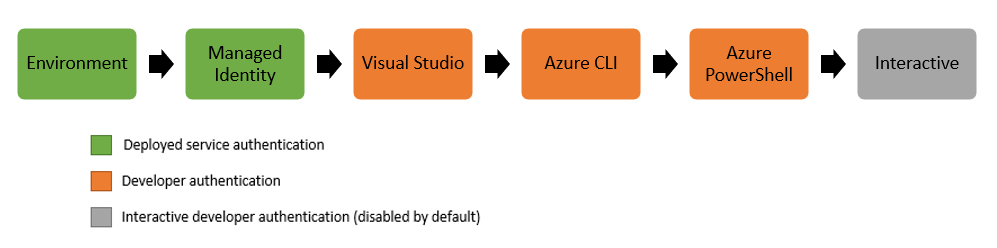

现在来解决为什么它在 Azure.Identity DefaultAzureCredential 中不起作用的问题(无论它是否不受官方支持)。我怀疑在您部署的 Web 应用程序中,可能缺少一个或多个上下文(IDENTITY_ENDPOINT 或 AZURE_AUTHORITY_HOST 是我在查看代码时的疯狂猜测)。但不知道,除非我们很少进行试验和错误(同样,我只想出于实验目的而这样做,而不是由于缺乏官方支持而在真正的生产应用程序中进行)。尝试DefaultAzureCredential按顺序通过以下机制进行身份验证。在本地计算机中,它可能能够从链中的一种机制(如 VS 或 CLI)获取所需的上下文,而在已部署的应用程序中,这些根本不存在。